Algunas empresas ceden y pagan para librarse del ciberataque por ransomware

La mayoría de compañías todavía trabaja para desbloquear las computadoras tras el ataque de ayer; los expertos detectan más de 2000 ciberataques a empresas de 64 países

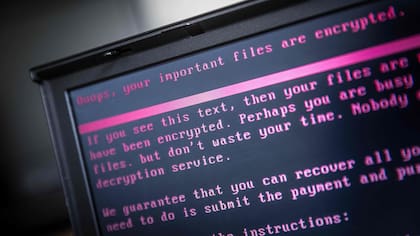

Hasta ahora, se han registrado 45 pagos (cada uno de 300 dólares en bitcoins) de empresas que quieren recuperar los archivos cifrados durante el ataque de ayer de ransomware, un tipo de código malicioso que encripta algunos archivos clave y exige el pago de un rescate para recuperar el acceso a ellos.

The bitcoin wallet tied to #Petya/#NotPetya ransomware has so far received 45 payments totaling 3.99009155 BTC ($10,198.48 USD)&— petya_payments (@petya_payments) 28 de junio de 2017

En Ucrania, donde se concentró el 60% de los ataques, según el gigante del antivirus ruso Kaspersky, el trabajo de algunas empresas continúa paralizado, aunque el Gobierno ha asegurado que han logrado restablecer la normalidad de las infraestructuras técnicas. "La situación está bajo control de los especialistas en ciberseguridad, que trabajan para restablecer los datos perdidos", ha indicado el Ejecutivo en un comunicado. En ese país del Este de Europa, el principal aeropuerto de Kiev y el metro de la capital, así como la red del Gobierno fueronvíctimas del ciberataque, que empleó una variante del virus Petya, que se propaga a través de las redes locales de computadoras Windows y que se basa en el mismo sistema que el Wannacry, que golpeó a cientos de corporaciones de todo el mundo el pasado mayo. La planta nuclear de Chernoby, que también fue víctima del ciberataque ayer y que se vio obligada a pasar al modo manual para medir la radiación, todavía no ha logrado recuperar los sistemas informáticos.

La multinacional danesa Moller-Maersk, la farmacéutica MSD o el holding británico WPP, así como la división inmobiliaria del banco francés BNP Paribas, que también fueron víctimas de los piratas, todavía no han recuperado la normalidad. En España, los responsables de las compañías de WPP y de MSD enviaron ayer martes por la tarde a sus trabajadores a casa y este miércoles no han podido reincorporarse porque la crisis sigue sin resolver. En Moller-Maersk, que tiene distintas divisiones dedicadas a los sectores del transporte y la energía y que dispone de sedes en 130 países, aseguran que han logrado contener el ataque pero han tenido que apagar los sistemas de un buen número de sus empresas.

Los efectos del hackeo han tenido un importante impacto en esta gran corporación danesa, que se ha visto obligada, por ejemplo, a paralizar sus operaciones de envío de contenedores de varios puertos, incluidos los cinco puertos españoles donde opera, el de Róterdam —uno de los más importantes del mundo— y el de Bombay. En el primero, las autoridades portuarias han alertado de que si la situación se prolonga los contenedores pueden acumularse.

El servidor de correo Posteo.de, que usaron los hackers, ha anunciado que ha bloqueado la cuenta de correo y que, por tanto, los cibercriminales no son ya capaces de acceder a ella.

"La investigación continúa y los hallazgos están lejos de ser definitivos en este momento", asegura Kaspersky, quienes han identificado al menos 2000 ciberataques . El 60% han ocurrido en Ucrania, el 30% en Rusia, seguido de Polonia e Italia. El gigante informático Microsoft — creador de Windows— asegura que la infección se inició en Ucrania, con más de 12.500 computadoras contaminadas. La multinacional asegura que ha habido ataques en al menos 64 países. La última agresión cibernética de esta magnitud afectó, en mayo, a más de 150 países. El ataque del martes es "mucho más sofisticado" que el anterior, sostiene la compañía en su blog.

Las autoridades de Ucrania señalaron ayer a Moscú como un muy probable autor del ciberataque, aunque no aportaron pruebas. Importantes compañías rusas sufrieron el ataque y trabajaban todavía este miércoles en el control de daños. Allí, el gigante del petróleo Rosneft habilitó nuevos servidores para tratar de que su producción y distribución no se vea afectada.

José Ramón Polanco y David de Santiago, de la empresa experta en ciberseguridad Dinoflux, que están analizando una muestra del virus, apuntan que es una derivación del conocido como Petya y que tienen dos importantes diferencias con WannaCry, utilizado en mayo. "No se ha puesto ningún nombre", apunta Santiago. "Además, tiene diferentes vectores de ataque. No sólo se distribuye a través de la Red, sino que se aprovecha de vulnerabilidades locales para conseguir permisos de administrador de equipos y de la organización, y poder instalar lo que quiera", apuntan.

Europol, a través de su división EC3 dedicada a la seguridad informática , ha recomendado a quienes se vean afectados por el nuevo virus que informen inmediatamente a las autoridades nacionales competentes, que no paguen el rescate que se solicita a los afectados y que consulten su web dedicada a ese tipo de amenazas. Sin embargo, los ingresos a los extorsionadores continúan, aunque no masivamente ya que ha habido varias alertas de que aunque se abone el rescate los datos siguen sin recuperarse. El servidor de correo Posteo.de, que usaron los hackers, ha anunciado que ha bloqueado la cuenta de correo y que, por tanto, los cibercriminales no son ya capaces de acceder a ella.

"Las organizaciones también tienen que ser capaces de evitar que se produzcan infecciones mediante el escaneado, bloqueo y filtrado de archivos sospechosos de contenido antes de que entren en sus redes", indica Maya Horowitz, responsable del Equipo de Inteligencia de Amenazas de Check Point. La empresa asegura que el 93% de las empresas en el mundo no disponen de la tecnología necesaria para protegerse contra este tipo de ataque.

Belén Domínguez Cebrián y María R. Sahuquillo

Otras noticias de Ciberataque

1

1Renault Gordini modelo 2025: así sería el histórico vehículo, según la IA

2

2Las 5 señales que muestran que tenés una mentalidad positiva, según un análisis de IA

3

3Se termina el Impuesto PAIS: cuánto costará un iPhone en el exterior desde diciembre 2024

4

4Fin del impuesto PAIS: del iPhone 16 al Galaxy S24 Ultra o la PlayStation 5, cómo cambia su precio para traerlos al país desde enero de 2025